Las universidades latinoamericanas pueden comenzar a ser un blanco sencillo para cualquiera con conocimientos técnicos básicos de seguridad que quiera perjudicarlas —o incluso podemos imaginar que en este mismo momento ya están siendo vulneradas de forma oculta.

Basado en nuestro análisis y teniendo en cuenta las versiones, tecnologías y malas configuraciones encontradas, se dibuja un panorama de amenazas digitales cada vez más amplio y peligroso.

Nuestro análisis revela una alarmante prevalencia de malas prácticas y exposición de información sensible en 779 subdominios pertenecientes a 17 instituciones, lo que abre puertas directas a ciberataques con consecuencias potencialmente devastadoras.

La ausencia de una cultura de ciberseguridad proactiva y la falta de pruebas de penetración regulares no sólo amplifican el riesgo, sino que dejan en vulnerabilidad permanente la infraestructura digital, los datos de estudiantes y docentes, la continuidad académica y la reputación institucional.

En un entorno donde cada vez más procesos académicos, administrativos y personales se digitalizan, cualquier brecha e información aparentemente insignificante se convierte en un riesgo directo a la privacidad, integridad o disponibilidad de los servicios universitarios.

Casos recientes de ciberataques en universidades latinoamericanas

A mediados de 2025, cuando muchas universidades estaban terminando el semestre y en plena época de exámenes, universidades en América Latina fueron golpeadas por ciberataques que obligaron a desconectar sistemas críticos para evitar propagación.

México

- Febrero de 2024: La Universidad Nacional Autónoma de México (UNAM) fue blanco de una campaña de phishing altamente dirigida que comprometió credenciales administrativas y expuso datos sensibles de estudiantes.

- Febrero de 2025: La Universidad Latina (UNILA) sufrió un ataque de ransomware de doble extorsión, cifrando y exfiltrando 30 GB de datos sensibles, lo que paralizó sus operaciones académicas y administrativas.

Argentina

- Fines de 2023: La Universidad de Buenos Aires (UBA) sufrió un ataque de ransomware que afectó la inscripción, carga de notas y gestión académica durante semanas.

- 2024 y principios de 2025: Circulan campañas de phishing masivo y robo de datos mediante troyanos como Grandoreiro.

Colombia

- Aunque no hay casos públicos exactos en el ámbito educativo durante 2025, el Compromise Report 2025 de Lumu revela que el sector educativo y gubernamental concentró el 70% de los ataques de ransomware y el 60% del total de ataques dirigidos registrados en el país.

Chile

- El sector educativo fue el más atacado en 2024, con un promedio de 1178 ataques semanales por institución hasta julio de ese año, posicionándose entre los sectores más expuestos de la región.

Advertencia (Antes de seguir leyendo)

Este estudio no refleja la totalidad de las debilidades de las instituciones analizadas. Se limita únicamente al reconocimiento pasivo y la identificación de información pública o fácilmente accesible.

Este trabajo fue realizado con fines exclusivamente educativos y divulgativos. Ninguna universidad fue afectada en su integridad, confidencialidad o disponibilidad de la información.

Principales vulnerabilidades detectadas en el sector educativo

Nuestro estudio abarcó y se limitó a identificar malas configuraciones y exposición de información sensible, las cuales en conjunto pueden conducir a riesgos elevados de seguridad.

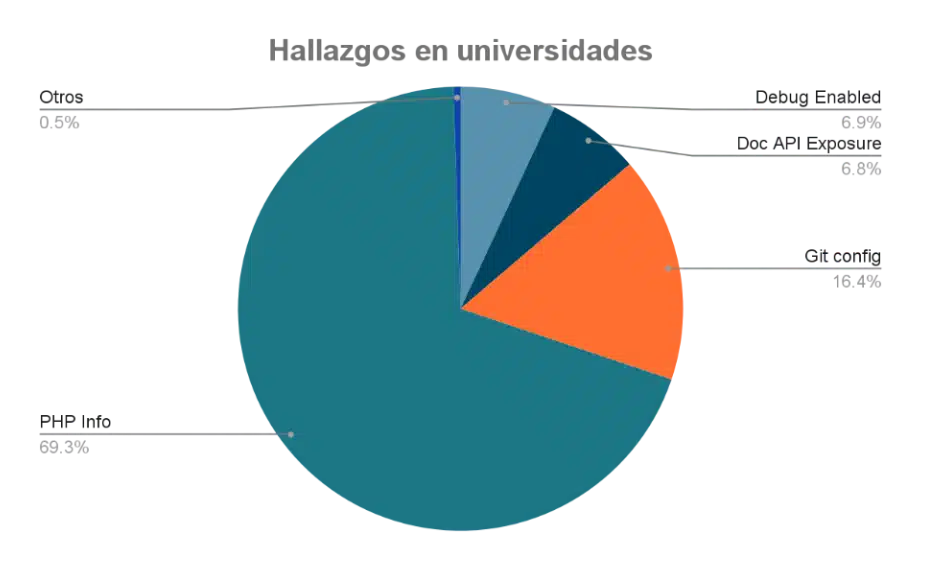

- Modos de Depuración Activos (Debug Enabled): 54 sitios detectados contienen la activación del modo de depuración en entornos de producción y desarrollo. Exponer el modo de depuración en entornos reales revela información sensible como rutas internas, variables de entorno y trazas de error. Esto permite a un atacante comprender la arquitectura del sistema y diseñar ataques específicos, como inyecciones o escaladas de privilegio.

- Exposición de Documentación de API (Doc API Exposure): La exposición de documentación de las API, con 53 incidencias, es una debilidad significativa. Esta incidencia puede revelar endpoints internos, operaciones privilegiadas o lógica de negocio. Esto permite a un atacante manipular funciones, acceder a datos privados o automatizar abusos sobre los sistemas académicos.

- Archivos de Configuración de Git Expuestos (Git config): Un hallazgo particularmente alarmante es la exposición de archivos de configuración de Git en 128 ocasiones. De los cuales, 25 tenían la capacidad de directory listing en el directorio “.git” y 7 de ellos contenían credenciales en el archivo “config”. Si el directorio “.git/” es accesible desde la web, permite descargar el historial completo del código fuente. Dentro del cual puede incluir contraseñas, claves API, rutas internas y archivos eliminados. En manos de un atacante, equivale a entregarle el mapa completo del sistema.

- Archivos phpinfo Accesibles Públicamente (PHP Info): El hallazgo más común identificado en el estudio, es la presencia de archivos phpinfo accesibles públicamente, con un asombroso número de 540 incidencias. Estos archivos exponen la configuración exacta del servidor como: versiones, módulos, rutas y variables. Esta información permite identificar vectores de ataque basados en versiones vulnerables o configuraciones inseguras.

- Otras Vulnerabilidades: Además de las mencionadas, se encontraron vulnerabilidades categorizadas como “Otras”, que abarcan un espectro de riesgos que van desde configuraciones erróneas en servidores web hasta cabeceras de seguridad no configuradas y versiones de software con múltiples vulnerabilidades conocidas. Aunque menos frecuentes, cada una de estas vulnerabilidades representa un riesgo potencial que demanda mitigación. Por ejemplo, una configuración incorrecta en un servidor web podría permitir la indexación de directorios, revelando información sensible, mientras que la exposición de archivos de respaldo podría dar acceso a datos confidenciales o configuraciones críticas.

¿Por qué las universidades fallan en ciberseguridad?

Aunque las universidades en Latinoamérica son espacios de conocimiento e innovación, muchas aún enfrentan desafíos importantes en materia de ciberseguridad. Factores como presupuestos limitados —donde la inversión suele concentrarse en infraestructura física—, la falta de una cultura organizacional que promueva la seguridad como responsabilidad institucional y la escasa realización de pruebas de penetración periódicas, contribuyen a una exposición innecesaria frente a amenazas digitales.

A esto se suman sistemas sin mantenimiento adecuado, con tecnologías desactualizadas y código legado en producción y un talento interno frecuentemente desaprovechado: instituciones que forman profesionales en áreas afines a la ciberseguridad pocas veces integran a estudiantes en proyectos reales de fortalecimiento de su propia infraestructura digital.

Conclusión

Los hallazgos presentados no son casos aislados ni excepcionales: son síntomas de un problema estructural en el ecosistema universitario latinoamericano. Todos los elementos presentes previamente en este análisis conforman un patrón preocupante de negligencia digital.

La ciberseguridad en entornos académicos no puede seguir siendo un asunto secundario mientras las universidades manejan datos sensibles, sistemas críticos y plataformas que sostienen la continuidad educativa. Cuidar la infraestructura no solo es una responsabilidad técnica, sino también ética y un buen primer paso puede ser simple: permitir que alguien intente romper los sistemas de manera ética antes de que lo haga alguien que no avisará.

En Hackmetrix realizamos pruebas de penetración (pentesting) y ethical hacking con expertos certificados para identificar y remediar vulnerabilidades antes de que sean explotadas. Si tu institución quiere prevenir ciberataques y fortalecer su seguridad, contáctanos y pongamos a prueba tu infraestructura digital antes que lo hagan los atacantes.

Escrito por: Juan David Fernández

Appsec Engineer en Hackmetrix

Otras vulnerabilidades que te gustaría conocer y prevenir:

- Lack Of Server-side Validation: La amenaza invisible.

Referencias

- https://www.diarioestrategia.cl/texto-diario/mostrar/4978311/advierten-sector-educativo-esta-siendo-principal-objetivo-ciberdelincuentes-chile-2024

- https://www.welivesecurity.com/es/cibercrimen/gobierno-salud-sectores-golpeados-latinoamerica-2025/

- https://dplnews.com/colombia-ciberataques-a-educacion-y-gobierno-alcanzan-niveles-criticos-con-el-70-de-los-ataques-de-ransomware-segun-el-compromise-report-2025-de-lumu/

- https://www.linkedin.com/pulse/latin-americas-top-20-cybersecurity-breaches-2024-counting-ooxre